- 医科

- #トレンド

- #医療DX

クラウド電子カルテの生命線、サイバーセキュリティ対策(2)

2024.10.03

【目次】

1.医療法の改正

医療機関に対するサイバーテロの増加を受けて、政府はサイバーセキュリティ対策を打ち出しています。2023年4月に医療法が改正され、病院、診療所、助産所の管理者が遵守すべき事項として、「医療の提供に著しい支障をおよぼすおそれがないように、サイバーセキュリティを確保するために必要な措置を講じることを追加する」としています。また、最新の医療情報システムの安全管理に関するガイドライン6.0が施行されており、それに基づき、サイバー攻撃に対する対策が必要となっています。

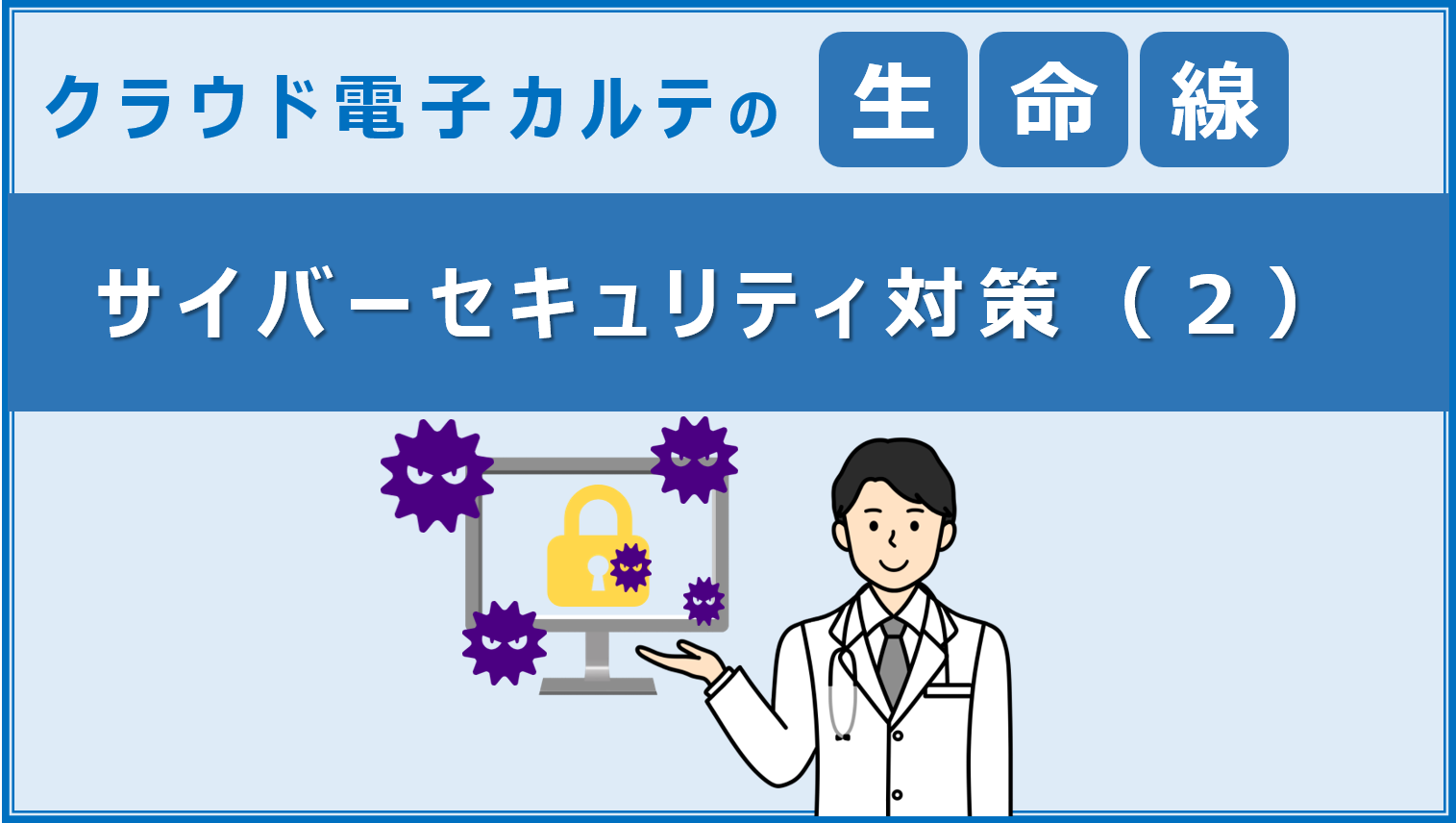

2.サイバーセキュリティ対策チェックリスト

それを受けて、医療機関には「令和6年版サイバーセキュリティ対策チェックリスト」が出されています。医療情報システムを利用している医療機関は全てこのチェックリストが適用になります。

具体的な内容としては、安全管理責任者の設置や、サーバ、端末PC、ネットワーク機器の台帳管理、製造業者、サービス事業者による医療情報セキュリティ開示書(MDS/SDS)が必要となります。また、サーバについては、アクセス権限の設定や、退職者が使用していないアカウント等不要なアカウントの削除、アクセスログの管理などが必要となります。どうやってアクセスログを出すか、どうやってアクセスログが管理されているかは一度確認する必要があります。また、セキュリティ対策としてはセキュリティバッジといわれる最新のファームウェアや更新プログラムを適用する必要があります。今回特に重要なのは、インシデント発生に備えて、事業継続計画BCPを作ることです。

つまり、チェックリストに基づくと、管理責任者を決め、セキュリティ対策を行い、そしてBCPを作るという、この一連の流れを行う必要があるのです。

厚生労働省「令和6年度版 医療機関におけるサイバーセキュリティ対策チェックリスト」

3.サイバー攻撃の感染経路

さて、サイバー攻撃はどこらがやってくるのでしょうか。メールに添付されたファイルを開くとウイルスに感染したり、ネットワークからダイレクトに侵入しているケースであったり、不正サイトや悪意のあるサイトへ誘導していくものなど様々あります。電子カルテはインターネットにつながっていないにもかかわらず、サポート回線から入ってきたり、外部の業者システムから侵入したりするという事例も出ています。サイバーテロは多様化しており、外部とつながりがあればどこでもやってくると考える必要があるのです。近年のシステムは、全く外部とつながらないケースはほとんどありません。侵入経路は全く存在しない、というのが考えにくいのが現状です。

4.サイバーテロに備える

電子カルテは、オンプレミス、クラウド、そしてハイブリッドというサーバの設置場所で区分ができます。かつては、オンプレミスはサーバが院内にあるので、安全性が高いといわれていましたが、リモート回線や連携するシステムからウイルスが侵入するケースも出てきており、どのサーバタイプも確実に安全とは言いきれない状況となりました。それよりも確認すべきは、サーバが停止した際、ウイルスに感染した際にどのような対応をしてくれるかという部分ではないかと考えます。電子カルテが止まると、診療自体が止まってしまうので、事前に停止時等の対応はしっかりと確認しておく必要があると考えます。

5.BCPの策定

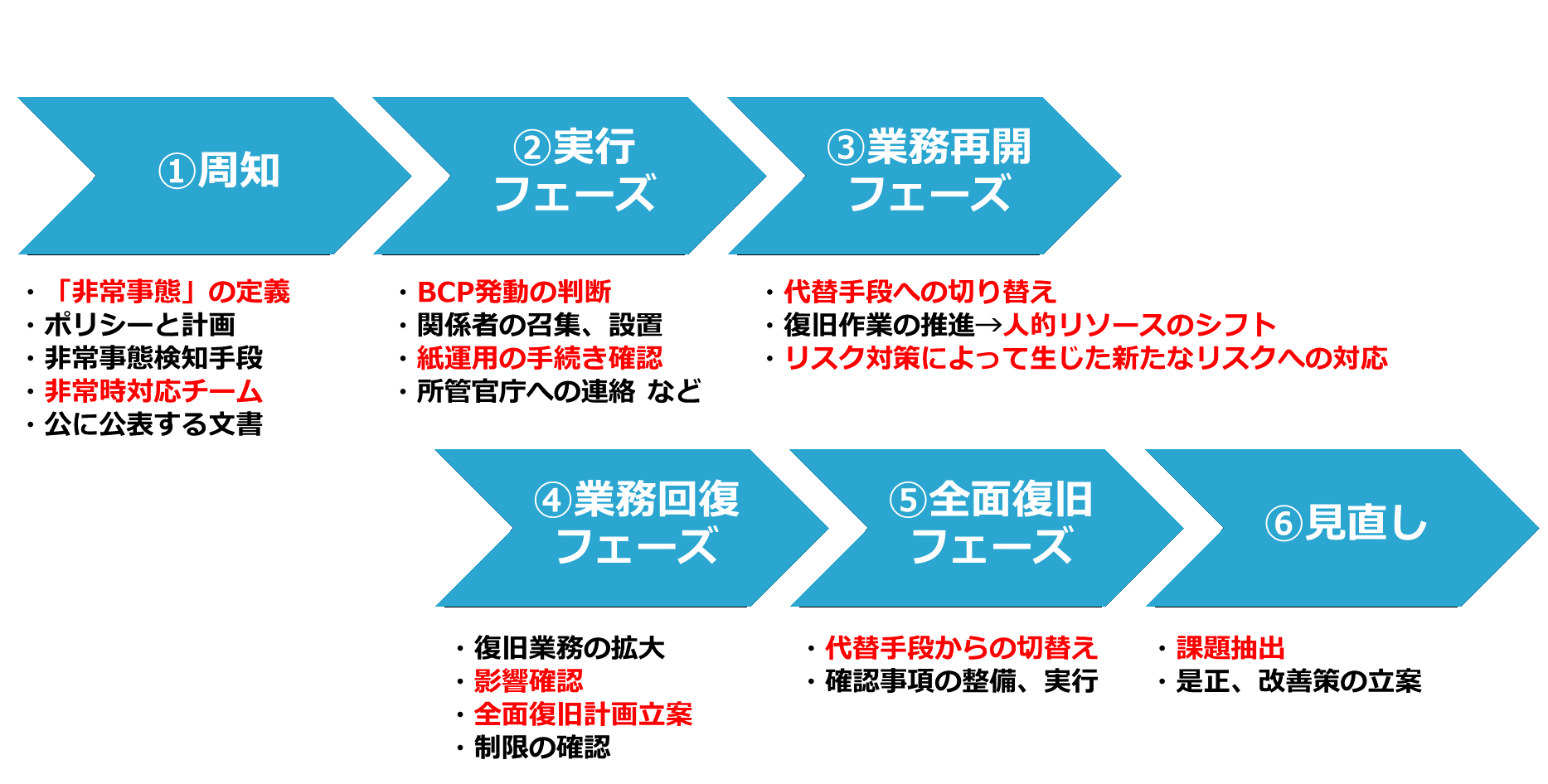

サイバーテロにあった際に、迅速な復旧を進めるためには、BCPの策定は必要不可欠です。BCPは、①周知②実行③業務再開④業務回復⑤全面復旧⑥見直しという手順で考えられます。特に重要なのは、紙運用など代替手段への切り替えです。クリニックであっても、紙カルテや紙の処方箋などは用意しておくと良いでしょう。また、これ以上被害が拡大しないように、リスク対策を徹底し、新たなリスクへの対応が必要となります。さらに、復旧作業を進めるためには、システム会社との対応が必要となりますので、だれが中心になって対応に当たるかも事前に決めておくと良いでしょう。最終的には原因を特定し、今後二度と起きないように、改善策を立てることが大切となります。

6.サイバーテロを受けた際の対応

サイバー攻撃を受けた場合に直ちに実施すべきポイントは、外部ネットワークの遮断、対象機器の隔離、調査、被害の確認、バックアップからのファイル復元という手順を踏みます。また、復旧にあたっては、再度の侵入と被害拡大を防ぐ観点から、バックドアを残さないようにし、無効にされてしまったセキュリティ機能を有効化、同じ脆弱性を突かれないためのセキュリティアップデート、ID/パスワードの変更などを行う必要があります。

同様の被害を繰り返さぬよう、盗まれた情報の二次被害が生じない対策が必要であり、対応する際に専門的な知識が必要となるため、セキュリティ対策企業と適切に連携するのも一つの方法と考えます。

7.まとめ

昨今、サイバー攻撃のリスクは高まっています。現在は、病院の報道が多いものの、クリニックが全くリスクはないとは言いきれません。また、サイバー攻撃の手口は多様化しており、外部とのつながりがあれば、どこからでもやってくると考えた方が良いでしょう。近年のシステムは、全く外部とつながらないケースは少なく、侵入経路が全く存在しないというのは考えにくいのが現状です。

政府の医療DXはクラウドベースで考えられており、クラウド時代はサイバーセキュリティ対策がますます重要になります。感染予防やデータのバックアップ、BCP策定、脆弱性に対する対応、アクセスログの監視など様々な対策が必要となります。何かが起きることを想定して、セキュリティ対策を行う必要があり、頼りになるサポート業者は、クリニックの重要なパートナーになると考えます。